le masquage des URL par les navigateurs constitue un rempart technique automatisé contre le phishing et les malwares. Cette protection préventive neutralise les scripts malveillants avant leur exécution, garantissant l’intégrité des systèmes professionnels. Face à l’usage croissant de certificats SSL par les fraudeurs, la vigilance humaine reste capitale : 30 % de clics supplémentaires sont générés par des liens personnalisés.

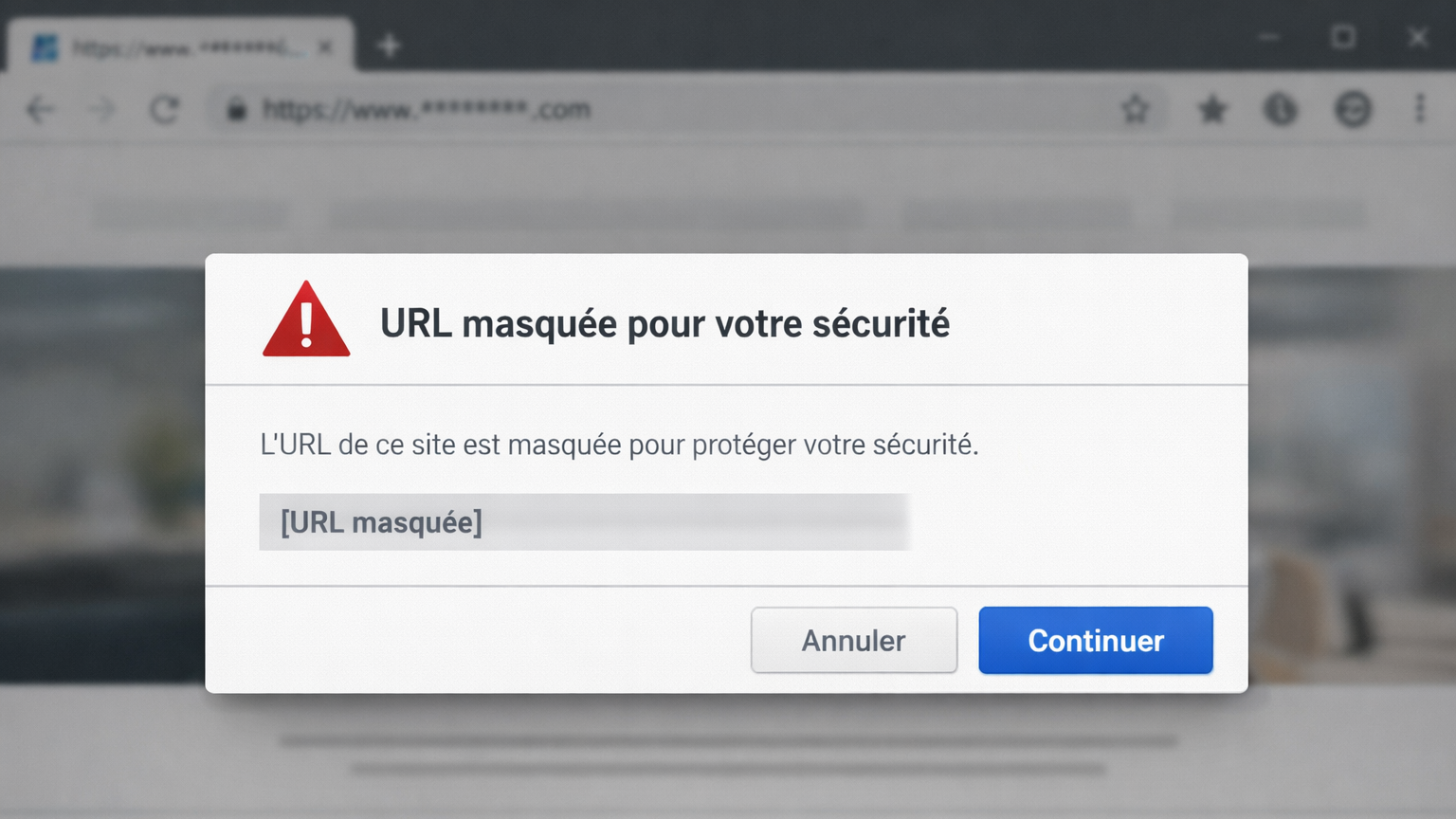

Votre navigation est-elle brusquement interrompue par l’alerte url masquée pour votre sécurité ? Ce bouclier numérique réagit à une menace de phishing ou à un script malveillant pour protéger l’intégrité de vos données professionnelles. Cet article décrypte les mécanismes de filtrage des navigateurs et vous livre les protocoles experts pour authentifier un lien suspect avant que l’irréparable ne se produise.

Sécurité URL : décryptage des alertes de masquage navigateur

Après avoir reçu un mail suspect, votre premier rempart n’est pas votre intuition, mais votre navigateur qui affiche parfois une page rouge menaçante.

Fonctionnement technique du blocage préventif des navigateurs

Les navigateurs comme Chrome ou Firefox exploitent des listes noires, notamment Google Safe Browsing, actualisées en permanence. Ces bases de données répertorient les sites malveillants identifiés par des algorithmes ou signalés par la communauté. Votre logiciel interroge ces registres avant chaque accès.

Le blocage survient en amont du chargement du code source. Cette interception préserve l’intégrité de votre machine contre des scripts de minage ou l’exécution de malwares. Vous évitez ainsi toute infection silencieuse lors de la navigation.

Cette alerte agit comme un signal d’alarme radical. Elle interrompt votre flux de travail pour imposer une phase de réflexion nécessaire. Vous devez alors évaluer la dangerosité de la destination avant de poursuivre.

Ne négligez jamais ces avertissements techniques. Ils constituent votre bouclier le plus robuste face aux menaces numériques actuelles.

Risques d’usurpation d’identité via le phishing ciblé

Les fraudeurs conçoivent des répliques millimétrées de portails officiels pour capturer vos accès. Ils visent prioritairement les interfaces bancaires ou les outils de gestion critiques pour les entrepreneurs. L’objectif reste le vol de données sensibles.

L’urgence psychologique demeure leur levier d’action favori. En simulant un compte verrouillé ou un impayé, ils forcent une réaction irrationnelle. Cette pression court-circuite votre vigilance habituelle et facilite l’escroquerie.

Pour contrer ces manœuvres, consultez les conseils de prévention contre l’usurpation d’identité. Une protection rigoureuse de vos documents numériques est impérative pour votre sécurité.

3 signes avant-coureurs pour identifier un lien suspect

Si le navigateur ne bloque rien, c’est à vous de jouer les détectives en scrutant les détails invisibles au premier coup d’œil.

Analyse de la structure du domaine et des caractères trompeurs

Le survol de la souris est la méthode manuelle la plus simple. Regardez en bas à gauche de votre écran pour voir l’URL réelle avant de cliquer dessus. C’est un réflexe salvateur.

Attention au typosquattage, comme « g00gle.com » au lieu de « google.com ». Les homoglyphes utilisent des caractères d’alphabets différents qui ressemblent visuellement à nos lettres latines pour tromper l’œil humain. Le cyrillique remplace souvent le latin pour piéger les plus distraits.

Vérifiez toujours l’extension du domaine. Un site administratif se terminant par « .net » ou « .biz » au lieu de « .gouv.fr » est suspect. La cohérence est votre meilleure alliée.

- Vérifier le nom de domaine

- Chercher des fautes d’orthographe

- Identifier les caractères spéciaux inhabituels

Dangers spécifiques liés à l’usage des liens raccourcis

Les services comme Bitly masquent la destination finale. C’est une aubaine pour les pirates qui cachent des sites malveillants derrière une apparence neutre et courte. Le danger reste invisible sans analyse préalable.

Utilisez des outils de « dé-raccourcissement » ou de prévisualisation en ligne. Ils permettent de voir où mène réellement le lien sans avoir à l’ouvrir dans votre navigateur. C’est une barrière de sécurité indispensable aujourd’hui.

La vigilance face aux liens raccourcis est capitale, car ils constituent le vecteur préféré des attaques par SMS ou sur les réseaux sociaux.

Comment vérifier la fiabilité d’une adresse sans risque ?

Au-delà de l’inspection visuelle, des outils professionnels gratuits permettent de scanner une URL sans prendre le moindre risque pour votre ordinateur.

Exploitation des services d’analyse heuristique en ligne

VirusTotal est une référence incontournable pour tester un lien. Il soumet l’adresse à des dizaines d’antivirus simultanément pour obtenir un verdict clair et rapide.

L’analyse heuristique cherche des comportements suspects, pas seulement des signatures connues. Elle peut détecter des menaces « zero-day » qui n’ont pas encore été répertoriées officiellement.

Google Safe Browsing propose aussi un outil de vérification du statut du site. C’est une source fiable pour confirmer la réputation d’un domaine.

Consultez toujours le rapport détaillé. Il indique souvent la catégorie de la menace détectée.

Limites du certificat HTTPS face aux sites frauduleux

Le cadenas vert signifie que la connexion est chiffrée, pas que le site est honnête. Aujourd’hui, la majorité des sites de phishing utilisent des certificats SSL gratuits.

Ne confondez jamais sécurité technique et légitimité morale. Un pirate peut très bien sécuriser le tunnel de transfert pour mieux voler vos données en toute confidentialité. C’est un piège classique pour les débutants.

L’application d’une vigilance bancaire en ligne rigoureuse reste votre meilleure protection contre ces artifices techniques trompeurs.

Protocole de défense après un clic sur une URL malveillante

Si malgré tout vous avez cliqué, pas de panique, mais agissez vite pour limiter les dégâts sur votre environnement numérique professionnel.

Actions immédiates pour sécuriser les comptes compromis

Déconnectez immédiatement vos sessions actives sur vos comptes principaux. Cette action force le système à demander une nouvelle authentification, bloquant ainsi l’accès éventuel d’un pirate.

Changez vos mots de passe en priorité pour les accès critiques. Utilisez un gestionnaire sécurisé pour générer des clés complexes et uniques que vous ne réutiliserez nulle part ailleurs.

Activez la double authentification (2FA) partout où c’est possible. C’est le rempart le plus solide si vos identifiants ont été interceptés lors du clic sur l’URL malveillante.

Prévenez vos contacts si le lien a été partagé automatiquement. Cela évite la propagation de l’attaque vers votre réseau professionnel.

Installation de solutions de protection active pour entrepreneurs

Un antivirus avec surveillance en temps réel est indispensable. Il analyse les fichiers et bloque les processus suspects avant qu’ils ne s’exécutent. C’est votre dernière ligne de défense.

Le pare-feu et le VPN complètent votre arsenal de sécurité. Ils masquent votre activité et filtrent les flux de données pour prévenir les intrusions non autorisées sur vos systèmes.

| Outil de protection | Rôle principal | Niveau de priorité | Recommandation |

|---|---|---|---|

| Antivirus | Détection de malwares | Critique | Analyse temps réel |

| Gestionnaire de mots de passe | Stockage de clés uniques | Élevé | Solution chiffrée |

| VPN | Chiffrement du trafic | Modéré | Usage Wi-Fi public |

| Double authentification (2FA) | Validation de connexion | Critique | Application dédiée |

Face au masquage d’URL pour votre sécurité, la vigilance reste votre actif le plus précieux. Identifiez les domaines suspects, utilisez des outils d’analyse heuristique et activez la double authentification pour neutraliser toute menace immédiate. Sécurisez dès maintenant votre environnement numérique pour garantir la pérennité de votre activité professionnelle.

FAQ

Pourquoi mon navigateur affiche-t-il le message « URL masquée pour votre sécurité » ?

Cette alerte constitue un rempart technique déclenché par des protocoles comme Google Safe Browsing. Votre navigateur identifie que l’adresse de destination figure sur une liste noire de sites malveillants, bloquant ainsi l’accès pour prévenir le vol de vos données ou l’exécution de scripts de minage avant même le chargement de la page.

Comment puis-je vérifier la fiabilité d’un lien suspect sans prendre de risque ?

L’analyse visuelle étant parfois insuffisante face au typosquattage, l’utilisation de services d’analyse heuristique est impérative. Des outils comme VirusTotal ou Google Safe Browsing permettent de soumettre une URL à des dizaines d’antivirus simultanément, offrant un diagnostic précis sur la réputation du domaine sans exposer votre système.

Le cadenas HTTPS garantit-il qu’un site web est totalement sûr ?

Absolument pas : il s’agit d’une confusion classique entre sécurité technique et légitimité morale. Le certificat HTTPS garantit uniquement que la connexion est chiffrée, mais n’atteste en rien de l’honnêteté du propriétaire du site. La majorité des plateformes de phishing utilisent aujourd’hui des certificats SSL gratuits pour instaurer un faux sentiment de confiance.

Quels sont les dangers spécifiques liés à l’usage des liens raccourcis ?

Les services de réduction d’URL, bien qu’utiles pour le marketing, sont massivement détournés par les cybercriminels pour masquer la destination finale d’un lien malveillant. Cette opacité constitue le vecteur privilégié des attaques par SMS (smishing). Il est donc crucial d’utiliser des outils de « dé-raccourcissement » pour prévisualiser l’adresse réelle avant toute interaction.

Quelle est la procédure à suivre si j’ai cliqué par mégarde sur un lien malveillant ?

Une réaction immédiate est vitale pour limiter l’impact d’une compromission. Vous devez prioritairement déconnecter vos sessions actives, modifier vos mots de passe critiques via un gestionnaire sécurisé et activer systématiquement la double authentification (2FA). En parallèle, lancez une analyse complète avec un antivirus doté d’une surveillance en temps réel pour neutraliser d’éventuels malwares.

Comment les fraudeurs utilisent-ils la psychologie pour nous piéger ?

Le piratage psychologique repose sur des leviers comme l’urgence, la peur ou l’usurpation d’une autorité de confiance (banque, administration). En créant un stress artificiel, comme la menace d’un compte bloqué, l’attaquant cherche à court-circuiter votre vigilance naturelle pour vous pousser à divulguer vos identifiants sur une copie parfaite d’un site légitime.